Cibersicurezza negli studi di progettazione: l’importanza dell’analisi dei rischi

Anche gli studi di progettazione possono cadere vittime di un ciberattacco. Una tempestiva analisi dei rischi è indispensabile per far fronte a un’eventuale minaccia, tenendo così fede agli obblighi nei confronti degli attori coinvolti in un progetto. Ma come procedere?

In base alla Ciberstrategia nazionale CSN dell’Ufficio federale della cibersicurezza (UFCS), un ciberattacco è un ciberincidente provocato intenzionalmente per compromettere, nell’ambito dell’utilizzo delle tecnologie dell’informazione e della comunicazione (TIC), la confidenzialità, l’accessibilità o l’integrità delle informazioni e la tracciabilità del loro trattamento. Le progettiste e i progettisti fanno largo uso delle TIC, per loro è dunque indispensabile ponderare e valutare di continuo i rischi che ne derivano. Di fatto, quando si cade vittima di un ciberattacco, diventa molto difficile riuscire a tener fede ai propri obblighi o a rispettare, entro le scadenze stabilite, gli impegni presi nei confronti del gruppo di progetto. Può succedere, ad esempio, che i salari non possano più essere versati a fine mese, oppure che la direzione lavori non abbia più accesso al programma di costruzione digitalizzato e ai verbali, oppure che, per via della consegna tardiva dei piani, si generi un ritardo sull’intero progetto, con conseguenti pretese di risarcimento danni. Nel peggiore dei casi ciò può persino condurre al fallimento aziendale.

I rischi sono il risultato di un’azione umana, non sono frutto del caso. Soltanto chi conosce bene i propri ciber-rischi può contenerli e anche eliminarli del tutto. Di regola, tali rischi derivano da ciberminacce e dalla vulnerabilità stessa dell’azienda. Per valutare la situazione si possono prendere in considerazione le minacce più frequenti elencate sul sito dell’UFCS (www.ncsc.admin.ch), invece per poter identificare i punti deboli specifici occorre un’analisi mirata. I ciber-rischi identificati andranno valutati nel contesto di un’analisi dei rischi aziendali. E qui, in definitiva, la responsabilità spetta a chi dirige l’azienda. Ecco perché la cibersicurezza è un tema di competenza della direzione e non soltanto un problema informatico. Di fatto, uno dei principali punti deboli di un’azienda è legato al fattore umano e al modo in cui si utilizzano le tecnologie che mutano di continuo.

Fattore umano – punto debole numero 1

«I pirati informatici amatoriali attaccano i sistemi, i professionisti attaccano le persone», commenta Bruce Schneider, esperto di sicurezza informatica. In realtà, non sono le persone l’obiettivo principale, ma piuttosto un «passaggio obbligato» sulla via verso il dispositivo tecnico che si vuole mettere fuori servizio per poi ricattare l’azienda. Ecco perché limitarsi a gestire i rischi tecnici non basta. Proteggere significa essere preparati, sensibilizzati e informati. Bisogna costruire una cosiddetta «resilienza TIC». In seno allo studio di progettazione, l’intero organico deve dar prova di tale forza di resistenza intrinseca e, nel caso di progetti di costruzione, devono fare altrettanto anche tutti i gruppi d’interesse coinvolti nella catena di creazione di valore – dalla pianificazione strategica alla messa in esercizio. Ai cibercriminali non interessa la forma organizzativa dei sistemi oggetto dell’attacco: essi prendono di mira il punto più vulnerabile, il che è agevolato dall’accresciuta interconnessione auspicata dalle imprese.

Buona notizia: esistono misure di prevenzione

Una soluzione di protezione unica e universale purtroppo non c’è. Infatti, i ciber-rischi possono variare, ciò in funzione del posizionamento e della situazione dei mandati dello studio di progettazione, in ragione dell’attuale situazione di minaccia, ma anche a seconda dell’impegno dei collaboratori. Inoltre, i ciber-rischi possono cambiare costantemente.

Per ragioni di costi e per una mancanza di risorse, non è possibile difendersi contro qualsiasi tipo di rischio. Questo è il motivo per cui è necessario effettuare una stima dei rischi. L’analisi permette di valutare i rischi tenendo conto delle loro ripercussioni e dei costi richiesti per adottare le misure di prevenzione necessarie. Nell’ambito della valutazione sono definiti i provvedimenti che risultano decisivi per l’azienda e che possono essere adottati con una spesa ragionevole. Al contempo, taluni rischi sono presi consapevolmente in considerazione tenendo conto di una propensione al rischio controllata. In altre parole, l’azienda si dichiara disposta ad assumersi determinati rischi e, in tal caso anche, ed evidentemente, a farsi carico del danno, qualora l’evento si manifestasse.

In primis: un’analisi della situazione

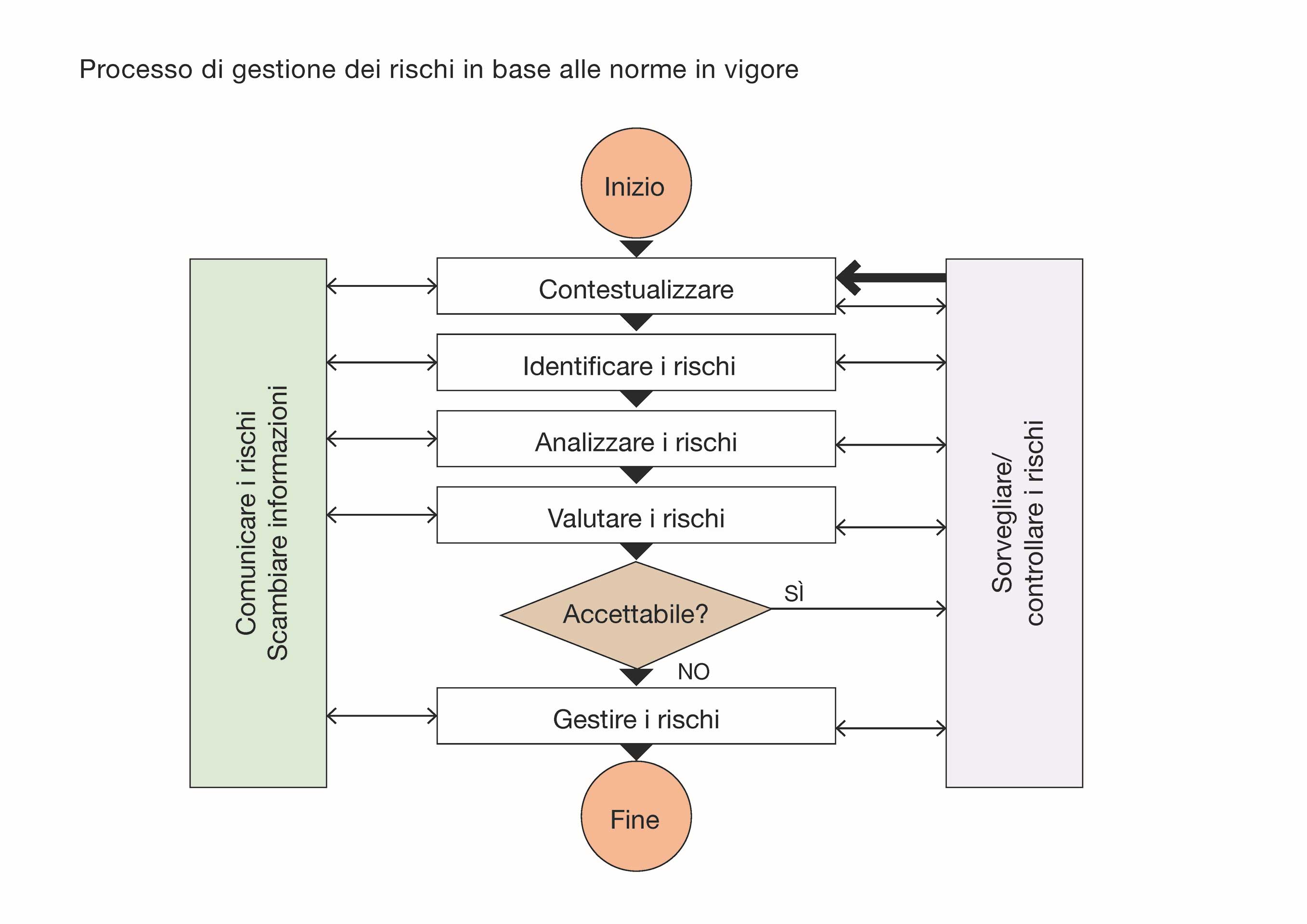

L’identificazione e la valutazione dei rischi fa parte di un processo continuo di gestione del rischio e, pertanto, è un compito che spetta alla direzione. Al riguardo esistono diverse procedure, e anche le norme corrispondenti, tra cui la ISO-31000 (Gestione del rischio) oppure la ISO-27000 (Sistemi di Gestione della Sicurezza delle Informazioni, SGSI). Prima di cominciare qualsiasi processo di gestione del rischio occorre fare il punto della situazione, vale a dire analizzare e riassumere i legami, le interdipendenze e le condizioni quadro dell’azienda, così da identificare i rischi a cui essa è esposta. A questo proposito bisogna tenere conto di tutti i rischi possibili, a prescindere da quale sia il loro grado di importanza. In seguito, occorre riflettere su che cosa accade se si verifica uno o l’altro ciberincidente e porsi le seguenti domande: in caso di incidente l’azienda sarebbe ancora operativa, riuscirebbe ad adempiere per tempo ai propri impegni? L’incidente avrebbe ripercussioni su terzi che potrebbero chiedere un risarcimento danni? Seguono poi le fasi di analisi, valutazione e documentazione.

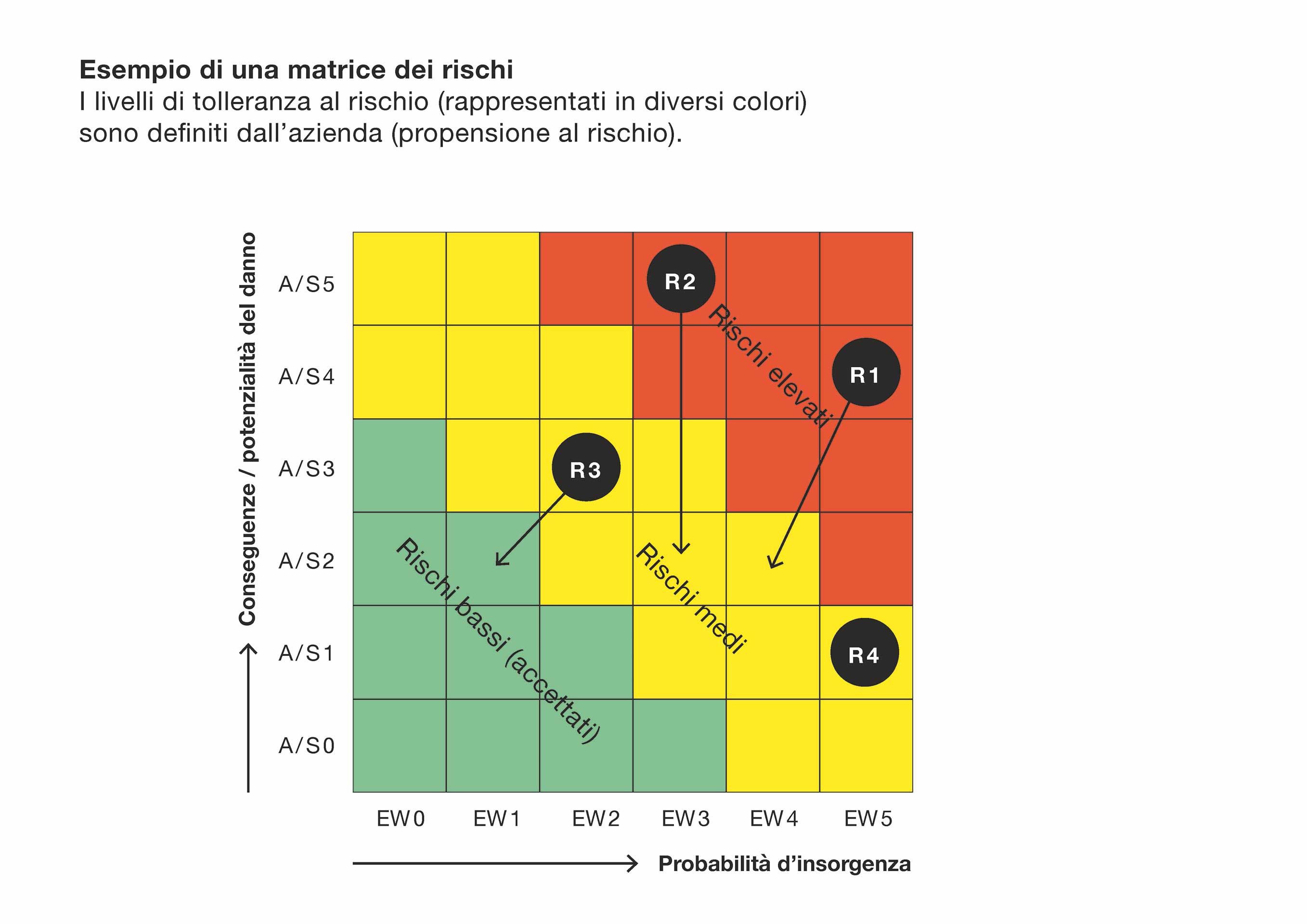

I rischi valutati devono poi poter essere messi a confronto, in particolare per quanto concerne probabilità d’insorgenza e potenzialità del danno. Per riuscirci, conviene inserire i diversi rischi in un’apposita cartina e classificarli: dal rischio minimo, con danni insignificanti, al rischio massimo, con danni che potrebbero minacciare l’esistenza stessa dell’azienda. Da qui risulta la necessità di adottare dei provvedimenti per ridurre o eliminare il rischio, ciò in base alla propensione al rischio dell’azienda. La matrice illustra un esempio di rischi (R) e il loro possibile sviluppo in presenza di contromisure adeguate (frecce). Per un elenco di suggerimenti utili in merito alle contromisure più efficaci nell’ambito della sicurezza digitale consultare i siti web dell’UFCS e di SUPER (https://www.s-u-p-e-r.ch/it/). Esempi: effettuare tempestivamente gli aggiornamenti di sicurezza, in modo ben riflettuto, offrire regolarmente al personale delle formazioni in merito alla gestione di potenziali pericoli legati a Internet, e-mail, password e molto altro ancora. Le contromisure prese devono essere adottate e messe in atto da tutta l’impresa. In fin dei conti meglio prepararsi per tempo che essere colti alla sprovvista. Ciò vale tanto per l’azienda nel suo insieme quanto per i progetti nuovi e conclusi, soprattutto quando riguardano infrastrutture critiche che cadono nel mirino della cibercriminalità, in ragione di una situazione di minaccia che riguarda il contesto internazionale.

E se un attacco si verifica comunque?

Nonostante si prendano tutte le precauzioni del caso, può sempre succedere che si verifichi un ciberincidente. Tuttavia, gestendo i rischi in modo preventivo, è possibile limitare le conseguenze.

Occorre chiarire in modo serio, in che misura si sia in grado di reagire a possibili ciberattacchi in un contesto realistico. Anche senza esercitazioni specifiche, soltanto il fatto di riflettere su possibili scenari e potenziali eventi può contribuire a rafforzare la ciber-resilienza dell’azienda. È anche importante pensare in anticipo a come far sì che l’azienda torni a essere pienamente operativa dopo un incidente (Business Continuity Management, BCM). Ciò richiede il contributo di tutte le parti coinvolte e, di regola, vale la pena chiedere consiglio agli specialisti.

Il tema del «Business Continuity Management» sarà approfondito dai due autori in un altro articolo.

Peter Vonesch, ing. el. dipl. ETH/SIA e lic. oec. HSG, è esperto di cibersicurezza, coach in materia di sensibilizzazione, ex responsabile della gestione della sicurezza e dei rischi informatici, nonché membro del comitato del Gruppo Ingegneri dell’industria (GII) della SIA; peter.vonesch [at] alumni.unisg.ch (peter[dot]vonesch[at]alumni[dot]unisg[dot]ch)

Urs Wiederkehr, Dr. sc. techn., ing. civ. dipl. ETH/SIA è a capo del Servizio Gestione delle informazioni presso la SIA; urs.wiederkehr [at] sia.ch (urs[dot]wiederkehr[at]sia[dot]ch)